Обнаружена новая сеть для хакерских атак на заражённые устройства интернета вещей

Специалисты по кибербезопасности из лабораторий Lumen’s Black Lotus Labs выявили обширную сеть заражения, охватывающую большое количество IoT-устройств (Internet of Things — «Интернет вещей»), включая устройства для дома и малых офисов. Ботнет получил название Raptor Train, он активен с мая 2020 года и достиг пика активности в июне 2023 года, вовлекая в свою сеть до 60 тысяч устройств.

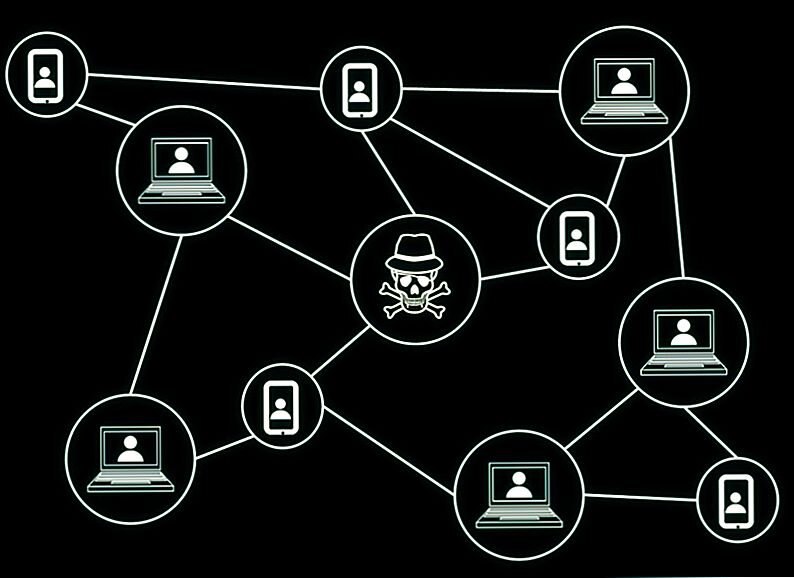

Ботнет — это компьютерная сеть, состоящая из некоторого количества хостов с запущенными ботами (автономным программным обеспечением), которая позволяет злоумышленнику выполнять определённые действия с использованием ресурсов заражённого компьютера. Чаще всего такие сети используются для хакерских атак, включая DDoS-атаки. Согласно отчёту, операторы Raptor Train используют трёхуровневую структуру управления: на первом уровне находятся заражённые устройства; на втором уровне расположены серверы, координирующие распространение вредоносного ПО и управляющие командами; на третьем уровне идут узлы управления и приложение Sparrow, координирующее все операции в сети.

Обнаруженная атака затрагивает разнообразные устройства от разных производителей, например, ActionTec, ASUS и Hikvision. Большинство скомпрометированных устройств находятся в США, Тайване и Вьетнаме. Среднее время нахождения такого устройства в сети составляет всего 17,44 дня, что указывает на высокую динамику перезаражения.

В различных кампаниях, проводимых с помощью Raptor Train, применялись разные доменные имена для координации атак. Одна из последних кампаний — Oriole — использовала доменное имя w8510.com для управления заражёнными устройствами и координации загрузки последующих стадий вредоносных скриптов.