Социальная инженерия: как не стать жертвой хакеров

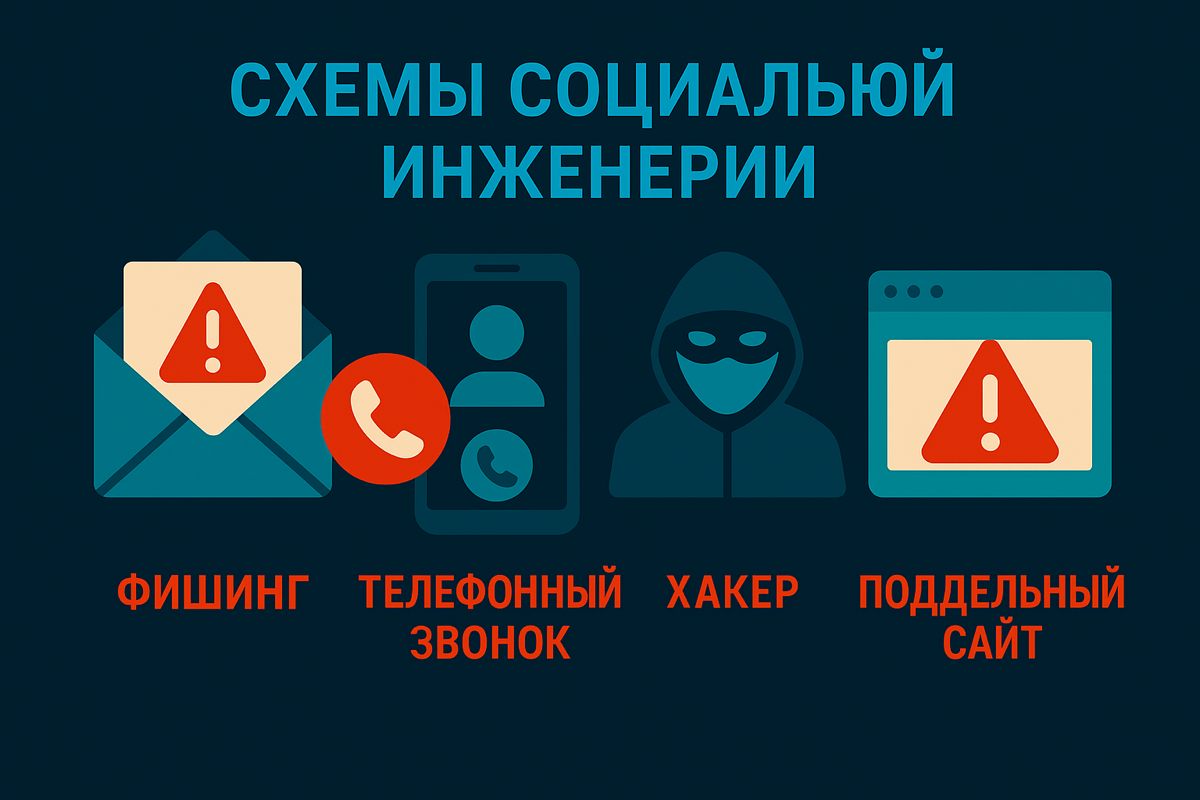

Атаки, основанные на социальной инженерии, остаются одним из наиболее эффективных векторов кибератак в 2025 году. По данным экспертов, 90% всех утечек данных связаны с манипулированием людьми, а 51% успешных атак на бизнес во втором квартале 2024 года были осуществлены методами социальной инженерии. В эпоху генеративного ИИ и deepfake-технологий злоумышленники получили мощные инструменты для повышения убедительности своих атак, что требует кардинального пересмотра подходов к защите. Эволюция угроз социальной инженерии в 2025 году Современные методы социальной инженерии значительно эволюционировали за последний год. 78% успешных атак начинаются с фишинга, усиленного алгоритмами машинного обучения. Злоумышленники активно используют генеративный ИИ для создания персонализированных фишинговых писем, дипфейков и автоматизации атак. Вишинг (голосовой фишинг) претерпел качественную трансформацию. Технологии подмены номера и создания голосовых дипфейков позволяют мошенникам выдать себя за любую персону. Quishing (QR-фишинг) стал новым трендом — злоумышленники используют QR-коды для обхода почтовых защитных решений, которые не всегда эффективно анализируют изображения. Smishing через мессенджеры получил новое развитие благодаря шифрованию трафика, что снижает эффективность сетевых средств защиты. Особую опасность представляют атаки через корпоративные мессенджеры, где злоумышленники могут установить произвольную аватарку и указать любое имя пользователя. Технические меры противодействия Многофакторная аутентификация как основа защиты. Многофакторная аутентификация остается одним из самых эффективных решений для обеспечения безопасности против социальной инженерии. Исследования Microsoft показывают, что MFA может блокировать более 99,2% атак на компрометацию учетных записей. Российские решения MFA развиваются активно — комплексное решение МУЛЬТИФАКТОР успешно интегрируется с корпоративными Active Directory, а аппаратные токены Рутокен MFA поддерживают стандарт FIDO2. Критически важно внедрение MFA с учетом российских регуляторных требований и возможностей импортозамещения. Автоматизация проверки входящих сообщений Технические решения должны включать автоматизированные системы анализа входящих сообщений. Необходимо блокировать письма с отсутствующими записями DKIM, SPF и DMARC, помечать письма, поступающие извне, и отслеживать подозрительные паттерны коммуникации. DLP-системы играют ключевую роль в противодействии социальной инженерии. Современные решения способны обнаруживать попытки передачи конфиденциальных данных по различным каналам, отслеживать аномальную активность пользователей и реагировать на подозрительные сценарии поведения. Организационные меры и обучение персонала Программы Security Awareness Регулярное обучение сотрудников становится критически важным элементом защиты. Семь из десяти кибератак оказываются успешными из-за ошибок людей. Эффективные программы должны включать практико-ориентированное обучение с информацией о базовых принципах ИБ, распространенных угрозах и способах защиты. Российские платформы Phishman, StopPhish и Solar Security Academy предлагают комплексные решения для формирования устойчивых навыков противодействия фишинговым атакам. Статистика показывает 9-кратное повышение уровня навыков противодействия финишу после прохождения специализированных тренингов. Симуляционные атаки и тестирование Проведение контролируемых фишинговых рассылок позволяет оценить реальный уровень готовности сотрудников к атакам. Порядка 30% переходов по фишинговым ссылкам — стандартный показатель для компаний с базовыми мерами профилактики. Регулярное тестирование помогает выявить наиболее уязвимые группы сотрудников и скорректировать программы обучения. Заключение и перспективы развития Ключевыми элементами успешной защиты являются: внедрение российских MFA-решений, автоматизация анализа коммуникаций, регулярные программы обучения с практическими тренировками. Правильно организованная защита снижает успешность атак социальной инженерии на 70% уже в первый месяц внедрения.