🕳️ DNS-туннелирование: когда протокол становится каналом

Кратко: DNS-туннелирование — это техника, которая использует протокол DNS для передачи данных, не предназначенных для него. Вместо обычных запросов имён, клиент упаковывает в них произвольные данные: команды, файлы, трафик целого приложения. Поскольку DNS-трафик почти всегда разрешён в корпоративных сетях, туннель становится идеальным чёрным ходом.

▫️Как устроен DNS DNS — телефонная книга интернета: вы спрашиваете "где google.com", сервер отвечает "вот IP". Протокол работает поверх UDP на 53-м порту, запросы и ответы — небольшие, максимум 512 байт. Именно это используют туннели: в поле "имя хоста" можно положить что угодно, а сервер сможет вернуть в ответе любые данные.

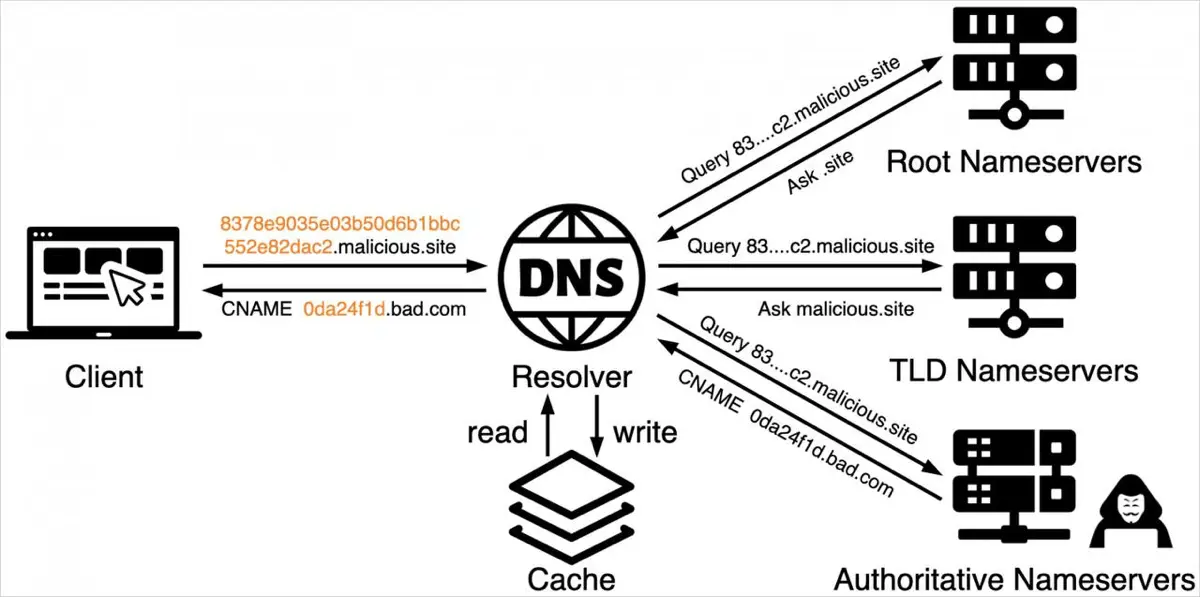

▫️Как строится туннель Три компонента: · Клиент — программа на заражённой машине. Кодирует данные в DNS-запросы · Контролируемый DNS-сервер — умеет распознавать зашитые данные и передавать их дальше · Сервер управления (C2) — куда стекаются украденные данные и откуда поступают команды Цепочка: жертва делает запрос украденные на данные.злоумышленник.com. DNS-сервер злоумышленника извлекает данные, а в ответе может вернуть команду, закодированную в TXT-записи.

▫️Как данные упаковываются Ограничения DNS: · Максимальная длина имени — 255 символов · В ответе можно передавать данные через TXT-записи (до 512 байт, с EDNS0 — до 4096) Клиент разбивает файл на куски, кодирует (base64), приклеивает домен и отправляет. Например, cXdlcnR5MTIz.malware.com. Сервер собирает куски, декодирует, выполняет команду.

▫️Где применяется · Обход корпоративных фильтров — если в компании заблокирован Telegram, а DNS разрешён, можно запустить туннель · Удалённое управление (C2) — хакеры используют DNS для связи с заражёнными машинами · Эксфильтрация данных — украденные документы передаются по каплям через DNS-запросы · Бэкдор в защищённых сетях — если между сегментами открыт только DNS, туннель становится мостом

▫️Известные инструменты · dnscat2 — классика. Создаёт интерактивную консоль через DNS · iodine — туннель IP-over-DNS. Позволяет поднять VPN поверх DNS · dns2tcp — проброс TCP-соединений через DNS · Cobalt Strike — коммерческий инструмент с встроенными DNS-бэкдорами

▫️Как обнаружить и защититься · Мониторинг объёма — резкий рост DNS-запросов от одного хоста (тысячи в минуту) · Анализ длины — в норме DNS-имена короткие. Туннели генерируют длинные, случайные поддомены (30+ символов) · Мониторинг типов запросов — массовые TXT-запросы на один домен · DNS-прокси с фильтрацией — запрещать запросы на неизвестные домены · DNS Sinkhole — подменять ответы для подозрительных доменов

▫️Культурный феномен · "Если разрешён DNS, считай, разрешено всё" — мантра пентестеров · DNS как камуфляж — хакеры используют легитимность протокола против защиты · Администраторы годами не подозревают, что через их DNS-сервер утекают гигабайты данных

▫️Современное положение (2026) · DNS-туннели — в топ-10 методов обхода защиты · Злоумышленники комбинируют с DoH (DNS over HTTPS), маскируя трафик под HTTPS · Появляются AI-системы обнаружения, анализирующие энтропию DNS-запросов · В госсетях — белые списки DNS-имён, всё остальное режется

#dns #dnsтуннели #безопасность #киберугрозы #c2 #эксфильтрация