Продолжение про OSINT: знакомство с theHarvester

Первый мой пост в Сетке был про знакомство с OSINT, где я рассказывал: • что это такое • какие у него этапы • какие есть полезные источник

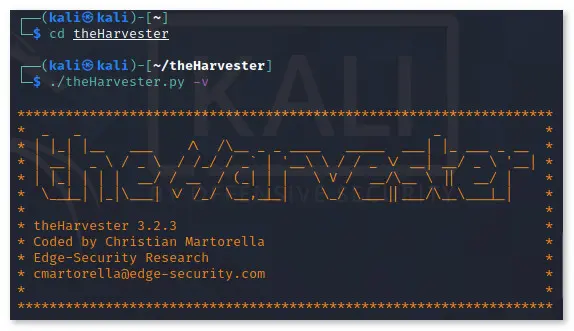

Теперь же я хочу рассказать про инструмент, который заменил мне множество других тулзов, ранее помогавших формировать скоуп по компании. Это open source-инструмент theHarvester. ➥ https://github.com/laramies/theHarvester

━━━━Чем интересен theHarvester ━━━━

theHarvester собирает e-mail, имена, IP, субдомены и URL, чтобы быстрее сформировать поверхность атаки на объект.

Сильная сторона theHarvester не в “одной суперфиче”, а в том, что он умеет агрегировать много разных публичных источников в один рабочий поток. Я такие тулзы называю оркестраторами, так как они связывают несколько источников в единый формат.

В списке модулей у него есть: ∙ пассивные источники: crtsh, dnsdumpster, censys … ∙ активные источники: DNS brute force … Есть как бесплатные, так и платные источники.

За счёт этого инструмент закрывает не одно направение в OSINT, а более обширную площадь для скоупа об “объекте”

Более подробно о том, какие источники поддерживает данный инструмент, можно ознакомиться в документации README на GitHub или по ссылке: ➥ https://github.com/laramies/theHarvester?tab=readme-ov-file#passive-module

━━━━В чём практическая ценность ━━━━

Лично мне нравится, что theHarvester хорошо закрывает не самый комфортный этап разведки: сбор стартовых артефактов

Вместо ручного переключения между десятком сервисов можно в одном месте получить базу для дальнейшего анализа: какие есть субдомены, какие e-mail светятся снаружи, какие IP связаны с доменом, какие URL и интересные следы уже лежат в публичных системах.

#CyberSecurity #AppSec #OSINT #theHarvester #Pentest #BugBounty

· 25.03

По рунету он как? Сносно?

ответить

коммент удалён

· 26.03

Геолокация не влияет на отчетность) TheHarvester является удобным оркестратором множества тулзов: условно от сертов до грубой силы перебора /about-us и поиска захардкоженных учёток

ответить

ответ удалён

· 29.03

Интересная штуковина. Я правильно понял что попробовать можно бесплатно?

ответить

ответ удалён

· 29.03

Привет, да это open source решение оно бесплатное и поддерживает также бесплатные инструменты под копотом которые сформируют скоуп по цели.

ответить

ответ удалён