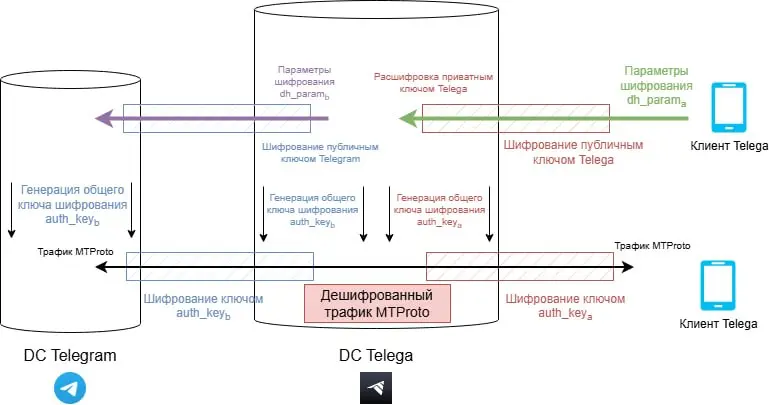

В интернете появился полный теханализ MITM-атаки в клиенте Telega от неизвестного источника 20 марта в сети появилась анонимная статья «Технический анализ MITM‑атаки в клиенте Telega». По словам авторов, это полный разбор последней версии клиента Telega для Android.

Что нашли:

• Весь трафик (сообщения, медиа и т.д.) проходит через серверы Telega, где его можно читать, сохранять, модифицировать и блокировать. • Отключена Perfect Forward Secrecy, игнорируются секретные чаты. • Возможность принудительного выхода из аккаунта и удаления данных по команде с сервера. • Наличие встроенных механизмов цензуры: отдельные чёрные списки каналов/чатов, имитация блокировок Telegram. • Интеграция с Роскомнадзором (проект «Реестр», почта stream@rkn.gov.ru) и сервисами модерации (Zeus, Cerberus) для анализа и блокировки контента в реальном времени. • Косвенная связь с VK (через AS203502 и upstream AS47764), что разработчики опровергали ранее.

⇒ Подробно, что описано в исследовании, я изложил в новости на Хабре.

Отдельно отмечу, что это уже третий за последнее время подробный «разгромный» разбор Telega. Клиент сначала взлетел до небывалых высот, а сейчас хейт в его сторону можно сравнить с хейтом MAX или даже жеще.

#МойОфис #ЛабораторияКасперского

| Розыгрыши: Boosty, TG, MAX | | Telegram | VK | Сайт | MAX |

В этом посте были ссылки, но мы их удалили по правилам Сетки