💥 DDoS: когда интернет-магазин встречает цифровую толпу

Кратко: DDoS (Distributed Denial of Service) — это атака, которая делает сайт или сервис недоступным для обычных пользователей. Злоумышленники используют армию заражённых устройств (ботнет) и одновременно отправляют миллионы запросов на цель. Сервер не справляется, падает, а реальные клиенты уходят к конкурентам. Это цифровой погром, который стоит миллиарды долларов ежегодно.

▫️Как дошли до жизни такой · 1974 г. — 13-летний Дэвид Деннис запускает первый "аналог DDoS": его программа-вирус заражает компьютеры школы, все они одновременно начинают печатать "Вы проиграли" · 1996 г. — Первая настоящая DDoS-атака на провайдера Panix. Сеть упала, интернет-сообщество узнало новый термин · 2000 г. — 15-летний канадец "MafiaBoy" кладёт Yahoo, eBay, CNN, Amazon. Компании потеряли $1.2 млрд. Мир осознаёт масштаб угрозы · 2007 г. — Эстония переживает первую атаку на государство. Парламент, банки, СМИ не работают неделями. Политический DDoS становится реальностью · 2016 г. — Mirai ботнет (заражённые камеры и роутеры) выдаёт атаку в 1.2 Тбит/с на DNS-провайдера Dyn. Падают Twitter, Netflix, Reddit. IoT-устройства становятся оружием · 2020–2026 гг. — DDoS превращается в сервис (DDoS-for-hire). Снять конкурента стоит $50–500. Атаки в 2+ Тбит/с — обычное дело

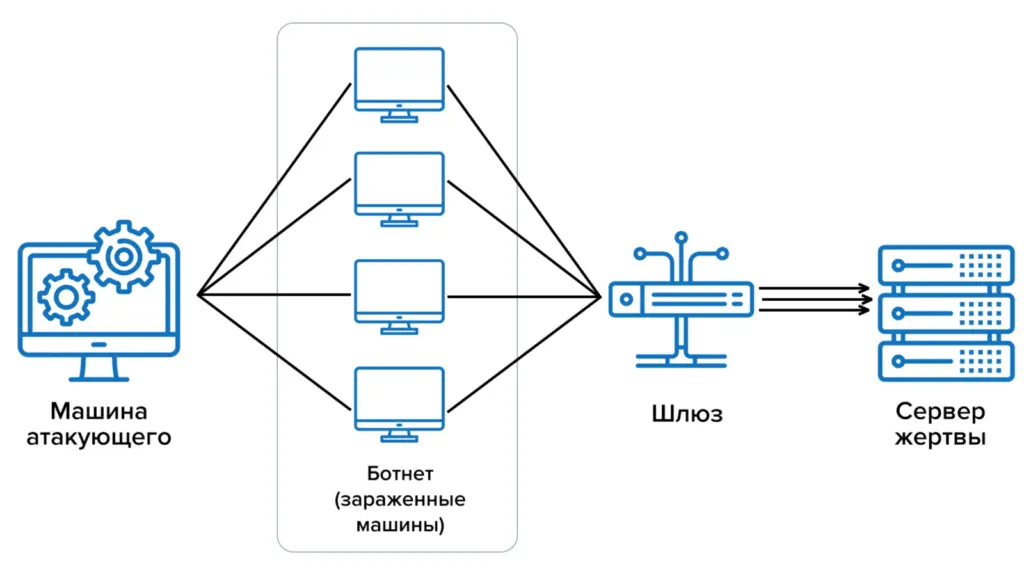

▫️Как устроена DDoS-атака · Ботнет — армия заражённых устройств (компьютеры, роутеры, камеры, холодильники). Хакеры управляют ими через C&C (command and control) · Координация — злоумышленник даёт команду, тысячи ботов одновременно начинают атаковать цель · Перегрузка — цель не справляется с потоком, перестаёт отвечать на легитимные запросы

▫️Типы атак (и как они убивают) · Volume-based (объёмные) — забивают канал. UDP-флуд, ICMP-флуд, амплификационные атаки (через DNS, NTP, memcached). Цель — израсходовать весь доступный трафик · Protocol-based (протокольные) — истощают ресурсы инфраструктуры. SYN-flood (забивает очередь полуоткрытых соединений), Ping of Death (фрагментированный пакет), Slowloris (медленно открывает соединения и не закрывает) · Application-layer (прикладные) — имитируют поведение пользователей. Медленные POST-запросы, перебор поиска, массовое добавление в корзину. Самые хитрые: не видны как атака, но кладут базу или бэкенд

▫️Кто заказывает и зачем · Конкуренты — положить интернет-магазин в чёрную пятницу. Потери — миллионы · Вымогатели — "заплатите биткоины, иначе положим сайт". DDoS-рэкет · Хактивизм — политические протесты, месть корпорациям · Отвлечение — DDoS как дымовая завеса, пока воруют данные

▫️Как защититься · На уровне провайдера — специализированные анти-DDoS сервисы (Cloudflare, Qrator, Yandex DDoS Protection, StormWall). Они фильтруют трафик до того, как он доберётся до сервера · На уровне приложения — кэширование, балансировка нагрузки, лимиты на запросы (rate limiting), автоскейлинг · На уровне сети — синхронные куки (SYN cookies) против SYN-flood, фильтрация нелегитимного трафика · Планы действий — заранее знать, кого вызывать, куда звонить, как переключать DNS

▫️Культурный феномен · "Мощность в гигабитах" — DDoS-атаки меряют трафиком. 1+ Тбит/с — статус для хакеров · Mirai — первый ботнет из "умных" вещей. После него производители начали хоть как-то защищать IoT · DDoS-as-a-service — атаку можно купить на теневых форумах как подписку Netflix · Спор в сообществе — одни считают DDoS хулиганством, другие — актом гражданского неповиновения

▫️Современное положение (2026) · Мощность — рекордные атаки 2–3 Тбит/с, средние — сотни гигабит. Растёт количество амплификационных атак · Частота — тысячи атак ежедневно по миру. Особенно в чёрную пятницу, киберпонедельник, периоды напряжённости · Цели — не только сайты, но и API, DNS-серверы, игровые серверы · Защита — облачные анти-DDoS стали стандартом. Никто не держит большие проекты без фильтрации · Новые векторы — атаки на 5G, IPv6, WebSocket, gRPC. Злоумышленники адаптируются быстрее защиты

#ddos #кибербезопасность #ботнет #атаки #защита #cloudflare #mirai