🔓 Sucrack: Охотник за паролями внутри систем

Кратко: Sucrack — это многопоточный инструмент для взлома локальных пользователей Linux/UNIX через команду su. Представьте, что вы уже внутри сервера (под низкопривилегированным пользователем), но вам нужно повысить права до root. Вместо того чтобы возиться с хэшами из /etc/shadow, Sucrack делает грязную работу: он просто пытается подобрать пароль, выполняя su с разными словами из словаря.

▫️ Почему нельзя обойтись простым скриптом? su — капризная команда. Sucrack: Охотник за паролями внутри систем терминала. Обычный bash-скрипт с циклом тут не прокатит — su откажется работать . Sucrack написан на C и умеет эмулировать этот терминал, причём делает это многопоточно, перебирая пароли очень быстро.

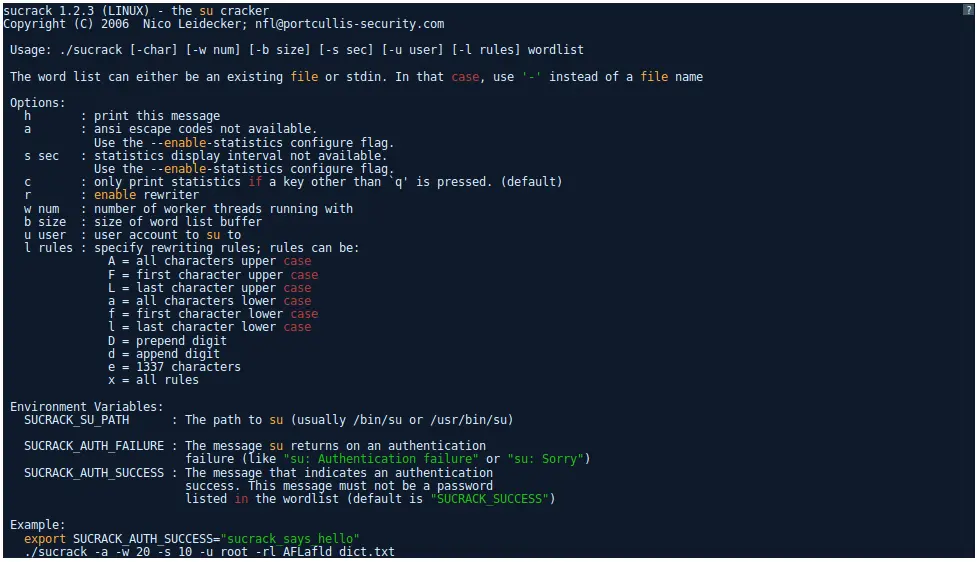

▫️ Как это выглядит на практике Допустим, вы зашли на сервер под пользователем www-data. Задача — получить root. Sucrack запускается так :

sucrack -w 10 -u root /usr/share/wordlists/rockyou.txt · -w 10 — количество потоков (атака идёт параллельно). · -u root — цель (по умолчанию и так root). · rockyou.txt — путь к словарю паролей. Если пароль окажется в словаре, спустя какое-то время вы увидите заветное сообщение password is: [ваш_пароль] .

▫️ Джедайские трюки: «Правила перезаписи» Фишка Sucrack, которая отличает его от примитивных брутфорсеров, — правила (опция -r). Если в вашем словаре есть слово admin, он может сам сгенерировать Admin, ADMIN, admin123 и т.д. . · A — сделать все буквы заглавными. · F — только первую букву заглавной. · d — добавить цифры от 0 до 9 в конец.

▫️ Главная дилемма: когда Sucrack бесполезен В обсуждении разработчиков Debian 2007 года прозвучал классический вопрос: «Зачем это нужно? Если у тебя есть доступ на установку пакета, ты и так root» . И действительно, Sucrack — это не волшебная палочка. Он решает узкую задачу: когда у вас есть shell, но нет прав на чтение хэшей (например, в контейнере или jail). Он не трогает файл теней, а просто стучится в дверь su.

▫️ Легальность и этика (Важное предупреждение!) 1. Следы: Все попытки входа будут записаны в логах (/var/log/auth.log). Администратор увидит шквал ошибок FAILED LOGIN . 2. Блокировка: Современные системы с PAM (модуль pam_tally2 или faillock) могут заблокировать аккаунт на время или вовсе после большого числа неудачных попыток .

▫️ Современное положение (2026) Sucrack остаётся в арсенале пентестеров, но его эпоха постепенно уходит. Это «тяжёлая артиллерия» для старых или плохо настроенных систем. В современных реалиях защита строится на блокировках и двухфакторной аутентификации. Это тупиковый путь, если вы не знаете, что пароль точно простой и лежит в вашем словаре. Однако как пример изящного обхода ограничений на уровне ОС (эмуляция терминала) — Sucrack интересен и по сей день.

#sucrack #кибербезопасность #пентест #linux #повышениепривилегий #bruteforce