Как взламывают iPhone

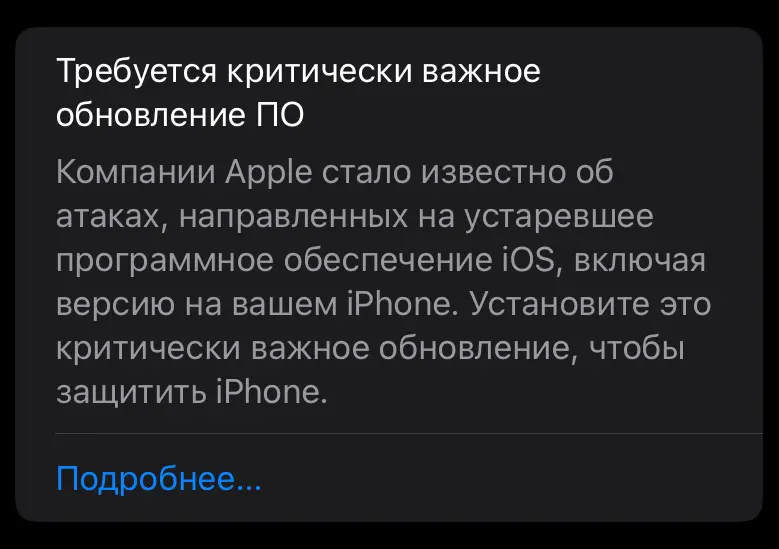

Не каждое обновление iOS — это просто “ещё один фикс бага” или улучшение визуала

За обычной фразой в описании обновления скрываются фиксы уязвимостей, которые в совокупности позволяют злоумышленникам получить доступ к iPhone через вредоносный сайт, ошибку в браузере или цепочку проблем внутри самой системы. Именно поэтому обновления iOS важны не “для галочки”, а для реальной защиты устройства • ваших данных • переписок, фото • банковских приложений • и рабочих аккаунтов.

В этом посте я хочу разобрать сразу несколько опасных уязвимостей, которые используются для взлома iPhone и iPad. Рассмотрим, что именно произошло, как такие атаки работают, чем они опасны на практике и почему откладывать обновление iOS — плохая идея.

━━━━━━━━━━ Что случилось ━━━━━━━━━━

Исследователи безопасности обнаружили не одну отдельную ошибку, а сразу несколько уязвимостей, которые можно было использовать как цепочку для атаки на iOS.

Злоумышленник может не просто воспользоваться одной “дырой”, а последовательно применять несколько ошибок системы: ➥ одна помогала запустить вредоносный код ➥ другая — обойти защиту iPhone ➥ следующая — выйти за пределы ограничений приложения или браузера ➤ а затем получить ещё более глубокий доступ к устройству.

По данным GTIG, эта цепочка применялась как минимум с ноября 2025 года, а среди целей были пользователи из Саудовской Аравии, Турции, Малайзии и Украины. Отдельно GTIG связывает одну из кампаний с watering hole-атаками на украинские сайты, когда вредоносный код подсовывают через посещаемый жертвой ресурс.

━━━━━━━━━━ Что это за уязвимости ━━━━━━━━━━

➤ CVE-2025-31277 — ошибка в JavaScriptCore, то есть в движке JavaScript внутри Safari. Она помогала запустить вредоносный код на устройствах с iOS ниже 18.6.

➤ CVE-2025-43529 — ещё одна уязвимость в JavaScriptCore, уже для iOS 18.6–18.7. Apple прямо указала, что она могла использоваться в “чрезвычайно сложной атаке” против конкретных людей.

➤ CVE-2026-20700 — баг в dyld, системном механизме загрузки библиотек. Он помогал обойти одну из встроенных защит iPhone и превращал начальный взлом в более устойчивую атаку.

➤ CVE-2025-14174 — ошибка в ANGLE / WebGL. Через неё атакующие выбирались из sandbox браузера в более привилегированный процесс GPU.

➤ CVE-2025-43510 — уязвимость в ядре iOS (XNU), которая помогала уйти ещё глубже и получить выполнение функций уже вне обычных ограничений Safari.

➤ CVE-2025-43520 — финальный и особенно опасный баг в ядре. Он позволял строить примитивы чтения и записи памяти ядра, а это уже почти полный захват устройства.

━━━━━━━━━ Какие версии и устройства в опасности ━━━━━━━━━

Если у вас iPhone XS / XS Max / XR или новее, либо современный iPad, и вы давно не обновляли iOS / iPadOS, то устройство могло попадать в зону риска по этой цепочке уязвимостей.

Apple выпускала исправления для двух групп устройств: ➤ iPhone XS / XS Max / XR и часть iPad на ветке iOS / iPadOS 18.x ➤ iPhone 11 и новее, а также более новые iPad — на ветке iOS / iPadOS 26.x. (

Фиксы выходили поэтапно: • CVE-2025-31277 — в 18.6 • CVE-2025-43510 и CVE-2025-43520 — в 18.7.2 и 26.1 • CVE-2025-43529 и CVE-2025-14174 — в 18.7.3 и 26.2 • CVE-2026-20700 — в 26.3

· 14.04

https://cloud.google.com/blog/topics/threat-intelligence/darksword-ios-exploit-chai ➥ Большой технический разбор цепочки DarkSword: как именно связывались несколько уязвимостей в одну атаку, с чего начиналось проникновение, как обходились защитные механизмы iOS и к чему это приводило в финале.

https://support.apple.com/en-us/125633 ➥ Официальная страница Apple по iOS 18.7.2 / iPadOS 18.7.2. Здесь можно посмотреть, какие именно устройства входили в список затронутых, а также увидеть исправления по CVE-2025-43510 и CVE-2025-43520.

https://support.apple.com/en-us/125885 ➥ Официальное описание обновления iOS 18.7.3 / iPadOS 18.7.3, где Apple указывает исправления для CVE-2025-43529 и CVE-2025-14174 и прямо пишет, что эти уязвимости могли использоваться в чрезвычайно сложных атаках против конкретных людей.

ответить

коммент удалён