📖 MITRE ATT&CK: Библия кибербезопасности

Кратко: Представьте, что хакеры ведут дневник своих трюков, а защитники читают его, чтобы закрыть дыры ДО того, как в них влезут. MITRE ATT&CK — это и есть такой дневник, огромная база знаний, где собраны реальные тактики и техники киберпреступников. Это «Википедия» о том, как действуют хакеры.

▫️ Три кита: TTPs · Tactics (Тактики) — «ЗАЧЕМ?». Крупные цели атакующего: украсть пароль, закрепиться в системе. · Techniques (Техники) — «КАК?». Конкретные методы: выкачка хэшей из памяти Windows. · Procedures (Процедуры) — «КТО?». Реальные примеры использования техник конкретными группами хакеров.

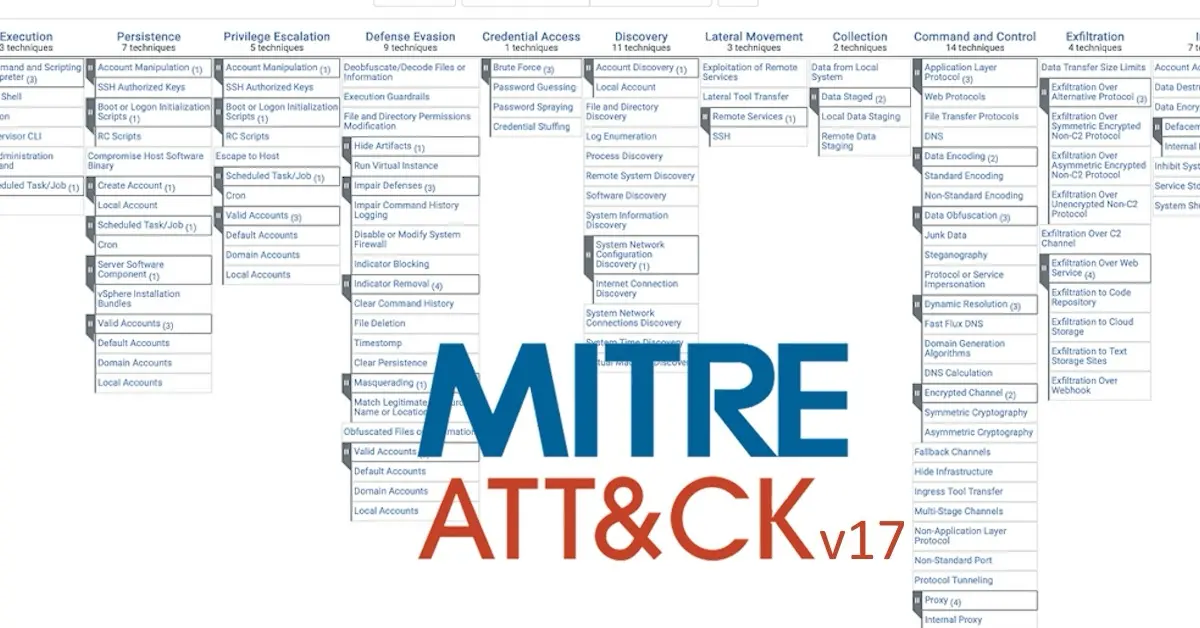

▫️ Матрица: 14 этапов настоящей атаки 1. Reconnaissance — Сбор информации о цели. 2. Resource Development — Подготовка фишинговых писем и сайтов. 3. Initial Access — Первое проникновение (чаще всего — фишинг). 4. Execution — Запуск вредоносного кода (через PowerShell). 5. Persistence — Закрепление «закладки» для возврата после перезагрузки. 6. Privilege Escalation — Получение прав администратора. 7. Defense Evasion — Отключение антивирусов и маскировка легитимных утилит под свои нужды. 8. Credential Access — Кража паролей и хэшей. 9. Discovery — «Оглядываются» — что за серверы?, какие папки открыты? 10. Lateral Movement — Заражают соседние компьютеры в сети (через RDP). 11. Collection — Стягивают документы в одну папку для кражи. 12. Command and Control (C2) — Связь со своим сервером управления через HTTPS. 13. Exfiltration — Выгрузка украденных данных. 14. Impact — Финал: шифрование файлов (как в WannaCry) или их удаление.

▫️ Зачем это защитникам? · Gap Analysis (Оценка пробелов): Закрашиваете в матрице техники, которые ваша система ловит. Где белое пятно — там уязвимость. · Threat Hunting (Охота на угрозы): Строите гипотезу «какие техники применил хакер?» и целенаправленно ищете их следы в логах. · Расследование инцидентов: Благодаря единым кодам техник (T1059.001, T1566) защитники из разных компаний говорят на одном языке. · Разговоры с начальством: Показываете матрицу с красными пятнами и говорите: «Нам срочно нужен EDR для покрытия этих 20 техник».

▫️ ATT&CK Navigator: Карта военных действий Бесплатный инструмент от MITRE, превращающий скучную таблицу в «тепловую карту». Отмечаете, что вы умеете детектить, и смотрите, где у вас «холодно» — то есть дыры в защите.

▫️ Современное положение (2026) Существуют матрицы не только для корпоративных сетей, но и для облаков (Cloud), мобильных устройств (Mobile), промышленного оборудования (ICS) и даже для систем ИИ (ATLAS). Главный тренд — Threat-Informed Defense (защита, основанная на реальных угрозах): вы смотрите, какие техники сейчас активно используют хакеры, и закрываете в первую очередь именно их.

#mitreattack #кибербезопасность #infosec #threathunting #tactics #techniques