🧨 Gobuster: Универсальный цифровой «взломщик» кодов замков

Кратко: Gobuster — это быстрый и мощный инструмент для перебора директорий, файлов, DNS-поддоменов и даже облачных хранилищ, написанный на языке Go. Если старый dirb — это велосипед, а FFUF — гоночный болид с ручным управлением, то Gobuster — это надежный армейский внедорожник из «коробки» Kali Linux. Он использует метод перебора (brute force): берет словарь с именами (например, admin, backup, www2) и стучится в сервер, проверяя, что из этого существует. Это незаменимая вещь для первого этапа разведки сайта или сети.

▫️ Зачем это нужно? Gobuster решает три главные задачи пентестера: 1. Поиск скрытых папок и файлов: Часто админы забывают убрать тестовые страницы или бэкапы (/old-site, /admin.php.bak). Gobuster найдет их там, где вы не ждете . 2. Сбор DNS-поддоменов: Огромные компании часто регистрируют десяти тысяч поддоменов (вида test.google.com), которые ведут на другие сервера. Найдя уязвимый поддомен, хакер может получить доступ к менее защищенной инфраструктуре . 3. Тестирование виртуальных хостов (VHost): На одном IP-адресе физического сервера могут висеть сотни сайтов. Gobuster по заголовку Host определяет, какой сайт «оживет» в ответ на запрос .

▫️ Как это работает на пальцах Допустим, вы подозреваете, что на сайте example.com есть админка. У Gobuster есть режим dir.

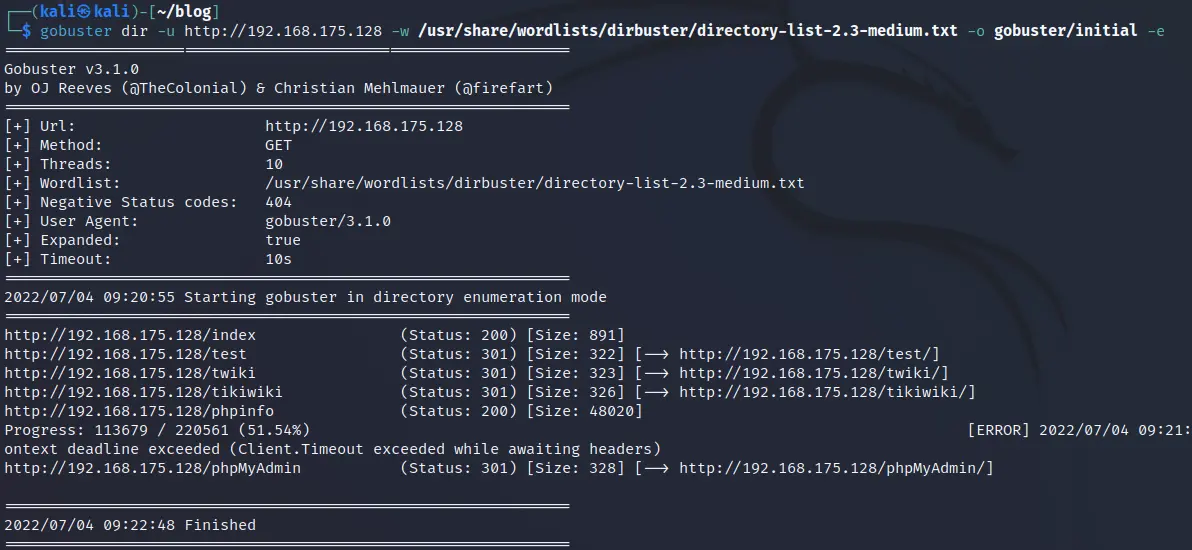

gobuster dir -u https://example.com -w /usr/share/wordlists/dirb/common.txt · -u : URL цели. · -w : путь к вашему словарю (wordlist). Если у вас Kali, словари уже лежат в папке /usr/share/wordlists . · Что произойдет: Инструмент начнет перебирать слова и обращаться к https://example.com/admin, https://example.com/backup и т.д. Если он получает от сервера ответ с кодом 200 (всё хорошо) или 403 (доступ запрещен, но папка есть), он выведет это на экран.

▫️ Ключевые режимы (Почему он "швейцарский нож") В отличие от утилит «однодневок», Gobuster умеет работать в 7 режимах, закрывая почти все потребности в разведке . · Режим dir (Классика): Поиск папок и файлов на сайте. Можно добавлять расширения файлов (-x php,html,txt), чтобы искать index.php . · Режим dns (Разведка сети): Поиск поддоменов. Отлично работает с поддержкой wildcard -fw . · Режим vhost (Одёжка по IP): Ищет сайты на одном сервере по заголовку Host . · Режим fuzz (Продвинутый): Позволяет подставлять слова не только в URL, но и в параметры запросов, заголовки или тело POST-запроса. Универсальная вещь . · Режим s3 / gcs: Спецрежимы для облаков. Проверяет, не забыл ли админ расшарить бакеты в Amazon или Google Cloud на весь мир .

▫️ Прокачка: Увеличиваем скорость и точность Стандартный запуск — это лишь вершина айсберга. Вот как настраивают Gobuster профессионалы: · Контроль скорости: По умолчанию потоков (-t) 10. Если сеть позволяет, можно выкрутить на 50–100, чтобы сканировать быстрее . · Маскировка: Некоторые фаерволы блокируют подозрительных ботов. Прокидываем Сессию через Burp, чтобы отследить запросы, или маскируемся под GoogleBot куками и User-Agentом (-a, -c, -p\) . · Рекурсия vs Словарь: Gobuster не умеет глубоко закапываться сам (ходить по найденной admin/ и искать там login.php), этим он уступает Feroxbuster. Но он побеждает огромными словарями — можно за час «пробить» миллион вариаций пути .

▫️ Gobuster vs Конкуренты (Кого выбрать?) В 2026 году на рынке правит тройка лидеров на Go, но у каждого своя роль : · Gobuster: Простой вход, есть в Kali. Побеждает в облачных средах (поддерживает S3 из коробки, чего нет у конкурентов) и в стабильности . · FFUF (Fast): Самый быстрый (до 1400 запросов/сек), но сложный в настройке. Нужен для продвинутого фаззинга . · Feroxbuster: Любимчик за авто-рекурсию. Он сам лезет в найденные папки и сканирует их содержимое без вашей команды. Идеален при исследовании сложных структур .

#gobuster #пентест #веббезопасность #kalilinux #dirbusting #реконнассанс