🔓 Брутфорс: Искусство подбора. От древних замков до цифровы

Кратко: Брутфорс (brute force) — метод взлома, который не ищет обходных путей. Хакер методично перебирает все возможные варианты паролей или ключей, пока не наткнётся на нужный. Это не взлом в голливудском смысле, а простая механическая работа: если есть миллион комбинаций, компьютер проверит все до единой за разумное время. Самый старый и самый тупой способ взлома, который работает до сих пор.

▫️ Как дошли до жизни такой 1960-е — Брутфорс появился раньше компьютеров в современном виде. Спецслужбы перебирали ключи к шифровальным машинам, используя механические счётчики. 1970-80-е — Первые компьютерные реализации. Хакеры перебирали пароли к UNIX-системам, используя уязвимость медленного хеширования (DES с 25 итерациями). 1990-е — Появление словарных атак. Полный перебор всех возможных символов занимал слишком много времени — взломщики начали использовать списки реальных паролей из украденных баз, словари и правила мутации. 2000-е — GPU врываются в игру. Видеокарты позволили перебирать миллиарды хешей в секунду. Атаки на MD5, NTLM, WPA2 стали реальностью для обычных компьютеров. 2010-е — н.в. — Радужные таблицы, атаки по словарю, гибридные атаки. Облака позволяют арендовать мощность для взлома за копейки.

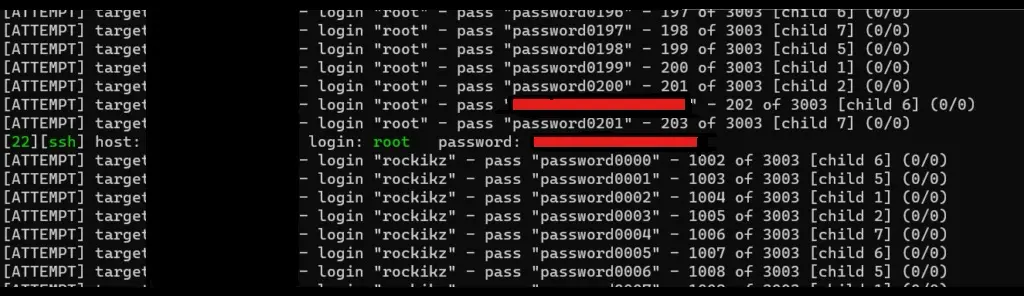

▫️ Как это работает сегодня Онлайн-брутфорс (вход в систему) Вы отправляете запрос на сервер: пароль ввёл, ошибся, ещё раз, ещё. Сервер рано или поздно заблокирует IP, и потребует капчу. Скорость низкая, шансы мизерные, если только на сайте нет защиты. Офлайн-брутфорс (вы украли хеши паролей) Злоумышленник получил файл с хешами паролей (/etc/shadow). Теперь перебирает варианты локально на своём мощном компьютере, не тревожа сервер. Скорость зависит от GPU и сложности хеширования.

▫️ Словари и правила Полный перебор (a, b, c, aa, ab...) быстро упирается в математику. Пароль 123456 взламывается за секунду. ПарольQWB4exL% требует лет. Поэтому используют словари: · rockyou.txt — 14 млн реальных паролей из утекшей базы · SecLists — огромная коллекция для пентеста И правила мутации (добавляют к словам цифры, годы, заменяют a на @, o на 0): · Admin → admin, ADMIN, Admin2025, Admin!

▫️ Скорость взлома (цифры 2026) На одном современном GPU: · MD5: 50+ млрд паролей/сек · NTLM (Windows): 20+ млрд/сек · SHA-256: 5+ млрд/сек · bcrypt (cost 10): ~20 тыс/сек — вот почему bcrypt используют для паролей

▫️ Культурный феномен · «Словарь уже подключен» — классическая фраза из фильмов про хакеров. · RockYou — база паролей, украденная у социальной сети. Стала стандартом для пентеста. · Hashcat — король брутфорса. Поддерживает 300+ алгоритмов хеширования. · «Мой пароль взломали перебором» — на самом деле утек с другого сайта.

▫️ Как защититься · Длинные пароли (12+ символов) — перебирать нереально. · Не используйте словарные слова и личную информацию. · Двухфакторная аутентификация (2FA) — даже если подобрали пароль, без кода из SMS не зайдут. · Провайдеры паролей (менеджеры паролей). · На сервере — ограничить скорость входа, капча, блокировка IP при ошибках, использовать современное хеширование (bcrypt, argon2).

▫️ Современное положение (2026) Брутфорс не умер, но отступил. Для онлайн-атак против современных систем он почти бесполезен. Но: · Офлайн-атаки процветают — раз в месяц утекает очередная база. · Атаки по словарю всё ещё находят администраторов, использующих Password. · Брутфорс API — забытая админом скорость запросов позволяет перебирать ID или коды подтверждения. Главный вывод: брутфорс — это не взлом гениев. Это математика, терпение и дешёвые GPU на AWS. Сложный пароль — три случайных слова, 2FA и менеджер паролей. Всё остальное рано или поздно подберут.

#брутфорс #bruteforce #пароли #кибербезопасность #hashcat #хэширование