Инструменты для пентеста

Всем привет. Сегодня захотел написать пост в формате “script kiddie”)

У каждого пентестера свой подход к работе, свои привычки, свои сценарии поиска уязвимостей. Но есть одна вещь, которая объединяет почти всех: инструменты. Именно они позволяют не тратить часы на рутину и быстрее доходить до реально интересных находок.

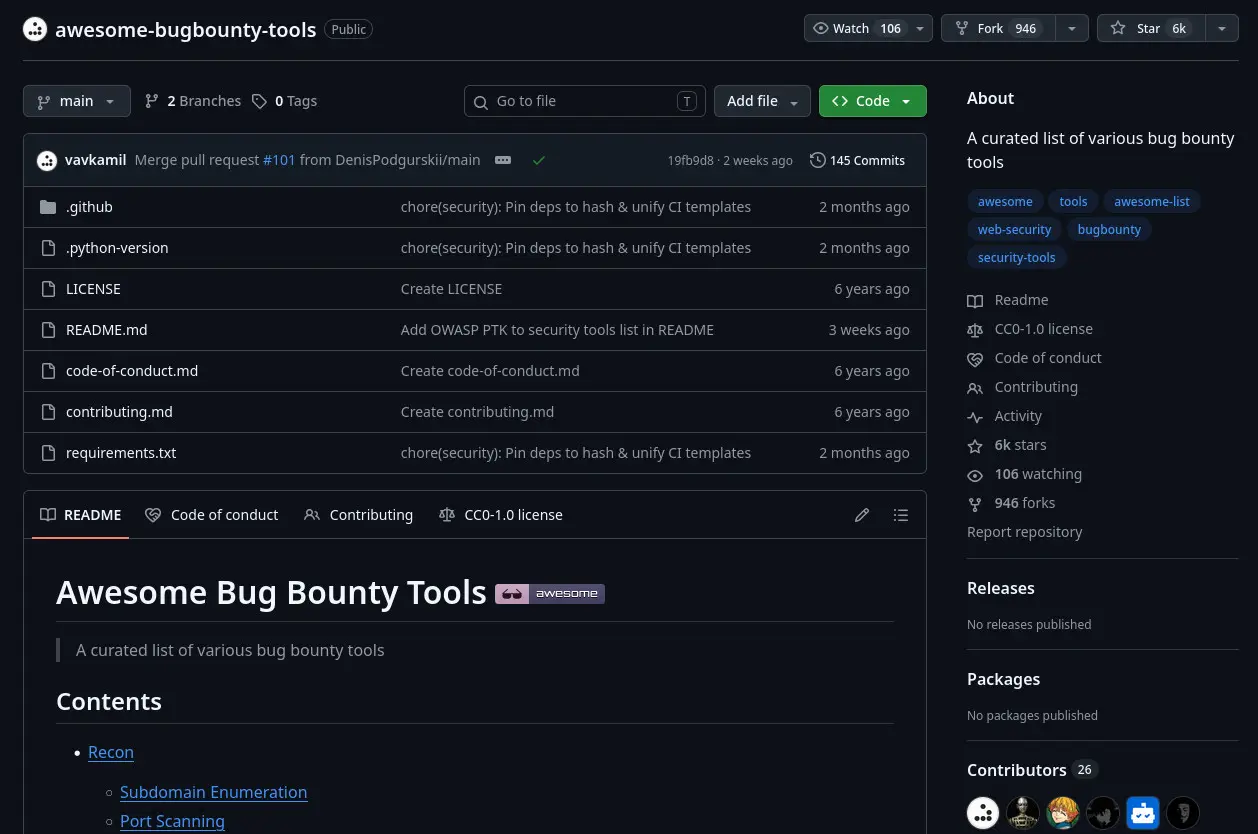

Сегодня хочу коротко подсветить репозиторий awesome-bugbounty-tools. ➥ https://github.com/vavkamil/awesome-bugbounty-tools

Это довольно известный curated-list проект на GitHub с примерно 6k stars, где собраны инструменты для bug bounty и web security. Его ценность, как по мне, не только в количестве тулзов, а в том, что он хорошо показывает саму структуру работы хантера: от разведки до эксплуатации и вспомогательных задач.

━━━━━━━━━━ Чем репозиторий реально полезен ━━━━━━━━━━

Если смотреть на него не как на “ещё одну свалку ссылок”, а как на карту процесса, то он довольно удобный. Внутри он разбит на 3 большие части: • Recon • Exploitation • Miscellaneous

И дальше уже идут более узкие подкатегории: subdomain enumeration, port scanning, technologies, content discovery, fuzzing, monitoring, IDOR, SSRF, SQLi, XSS, secrets, buckets, JWT, web proxy, origin IP и не только. То есть это не просто список “всё подряд”, а структурный список инструментов по этапам работы.

━━━━━━━━━━ Что я сам использую в аудитах ━━━━━━━━━━

Хочу так же поделиться тем что я сам постоянно или периодически использую в работе: • Burp Suite Pro — для анализа трафика, почти 90% своей работы провожу именно в нём • SecLists — для brute force и fuzzing. • theHarvester — для формирования скоупа • httpx — для своих скриптов по актуализации активов и эндпоинтов • gobuster — также под скриптовые задачи связанные с брутфорсом • nmap — для инфраструктурной части, сканы ip адресов, портов открытых/закрытых и версий поднятых сервисов на них • Wappalyzer — расширение позволяющее удобно и быстро понять стек технологий • Google Dorks — для формирования активов и поиска интересных файлов / ручек • Web Archive — хорошо работает в связке с dorks по эндпоинтам, правда часто 500 из за атак на сервис

━━━━━━━━━━ Что я подметил для себя в awesome-bugbounty-tools ━━━━━━━━━━

Описывать весь репозиторий смысла нет — на один пост этого точно не хватит. Поэтому хочу подсветить только несколько тулзов, которые лично для себя отметил.

• CloudRip — в репозитории описан как инструмент, который помогает искать реальные IP-адреса за Cloudflare через проверку поддоменов и проверяя исторические DNS-записи.

• Findsploit — инструмент для быстрого поиска эксплойтов в локальных и онлайн-базах. Так как часто встречается в работе раскрытие версии сервисов, от nginx до расширений на wordpress.

• Katana — Помогает быстро собирать карту эндпоинтов и контента веб-приложения.

━━━━━━━━━━ Мини-итог ━━━━━━━━━━

По итогу такие репозитории реально полезны даже тем, у кого уже есть свой стек. Иногда они не заменяют твои основные инструменты, а просто подкидывают ещё 1-2 идеи, которые потом очень кстати выстреливают в реальном проекте.