Рубрика «Под капотом» ⚡️ Ну что, мамкины хацкеры, готовы?

Disclaimer: Товарищ майор, данный контент создается исключительно в обучающих и мирных целях. Мы за безопасный софт и закрытые порты! 👮♂️🛑

Вчера я немного «понажимал» кнопки в сетевых сканерах, и понял одну вещь: многие думают, что сети — это магия. На самом деле, это обычная почтовая служба, только очень быстрая. Давайте разберем базу, чтобы вы не тыкались в консоль вслепую.

🌍 Как это устроено? Представьте, что интернет — это огромный мегаполис. - IP-адрес — это адрес вашего дома. Без него пакет данных (ваше «письмо») просто не поймет, куда лететь. - Порты — это двери в ваш дом. Их ровно 65 535. - 80-я дверь — обычно для сайтов (HTTP). - 22-я дверь — для удаленного управления (SSH). Если дверь открыта и за ней никто не следит — ждите гостей.

🛠 Зачем нам Nmap? Nmap — это не кнопка «взломать всё». Это мощный инженерный фонарик. Мы берем его и светим в сторону сервера, чтобы понять: Какие «двери» (порты) открыты? Какой «замок» там висит (версия софта)? Кто вообще живет в этой сети? Для QA это бесценно. Если ты тестируешь безопасность финтеха, ты обязан знать, не торчит ли наружу какой-нибудь тестовый порт, через который можно «угнать» базу данных.

📋 Шпаргалка по командам (сохраняй!) Чтобы не просто «светить фонариком», а делать это эффективно: - Простой скан (ТОП-1000 портов): nmap [IP-адрес] - Скан конкретных портов: nmap -p 80,443,22 [IP-адрес] - Определение версий софта и ОС: nmap -sV -O [IP-адрес] (Показывает, какая версия Apache или Nginx крутится на сервере). - Быстрый поиск живых устройств в сети: nmap -sn 192.168.1.0/24 - Агрессивный скан (всё и сразу): nmap -A [IP-адрес]

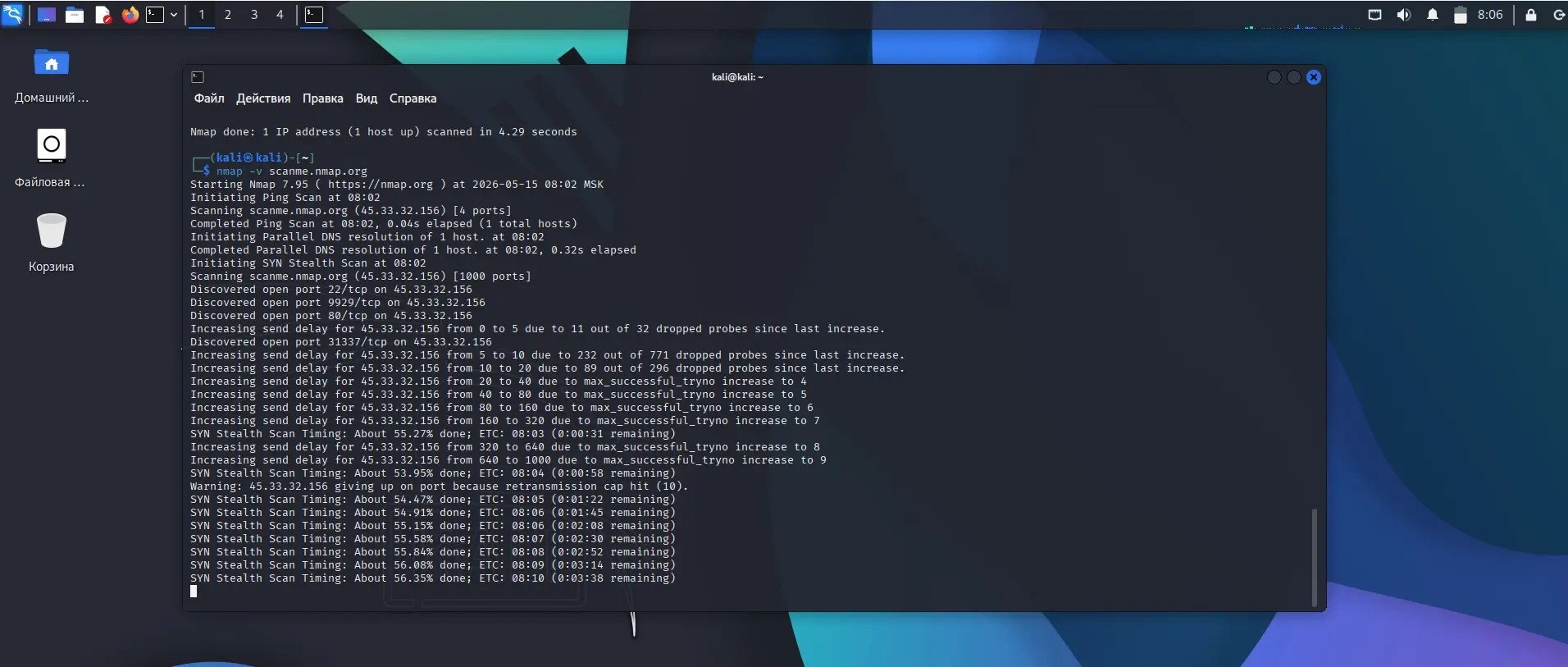

Как потестить самому (и не огрести) Я сам только недавно копался в этом, и вот мой совет, где можно безопасно «потыкать» команды, чтобы не пришел злой админ: Свой «домашний» адрес: nmap localhost (самый быстрый способ увидеть, что вообще открыто на твоем компе прямо сейчас). Официальный полигон: scanme.nmap.org — это ресурс от создателей Nmap. Они сами его подняли специально для таких, как мы, чтобы можно было легально потренироваться. Свои виртуалки и контейнеры: Если у тебя крутится Ubuntu в VirtualBox или что-то в Docker — сканируй их вдоль и поперек. Это лучший способ набить руку, ничего не сломав во внешнем мире.

⚠️ ВНИМАНИЕ! (Дисклеймер для тех, кто в танке) Прежде чем вы броситесь сканировать всё, что шевелится, помните: Nmap — это как фонарик. Если ты светишь им себе под ноги или на свой забор — ты молодец. Если ты светишь им в окно соседу или, не дай бог, в бронированную дверь банка — у соседа возникнут вопросы, а у банка — наряд охраны. 👮♂️ Товарищ майор не спит. Он просто ждет, когда кто-то решит попрактиковаться на госуслугах. Не надо так. Мы тут все мирные инженеры, строим карьеру, а не сухари в казенном доме. 🥖 Не будьте «скрипт-кидди». Если что-то сломаете в чужой сети — «я просто пост в Сетке прочитал» в суде не сработает. ⚖️ Короче: Тренируемся на своих виртуалках, кошках и роутерах. Мир, дружба, Kali Linux! ✌️💻

#Nmap #KaliLinux #CyberSecurity #Networking #InfoSec #Linux #Pentesting #QAEngineer #ManualTesting #QAAuto #SoftwareTesting #Тестирование #ИнформационнаяБезопасность